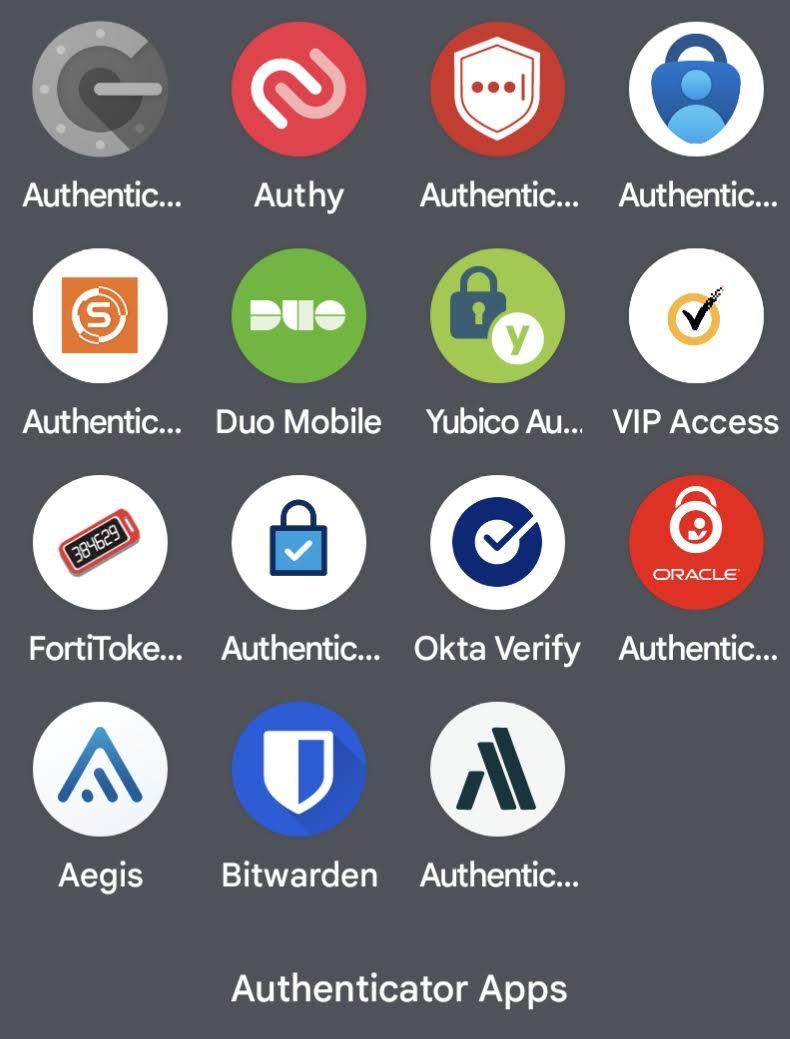

Authenticator-Apps: Sicherheit und Bedienung im Überblick

In einer zunehmend digitalisierten welt, in der Cyberbedrohungen und Datenlecks an der Tagesordnung sind, wird die Notwendigkeit einer robusten Sicherheitsstrategie für die persönliche und geschäftliche Datenverwaltung immer dringlicher. Authenticator-Apps haben sich als ein effektives Mittel zur Implementierung von Zwei-Faktor-Authentifizierung (2FA) etabliert, um den Schutz unserer sensiblen Informationen zu gewährleisten. Diese Anwendungen generieren zeitlich begrenzte Codes, die in Kombination mit herkömmlichen Passwörtern verwendet werden, um den Zugang zu Konten erheblich zu sichern.

In diesem Artikel werfen wir einen detaillierten Blick auf die Funktionsweise von Authenticator-Apps, ihre Sicherheitsvorteile sowie die Benutzerfreundlichkeit, die sie den Nutzern bieten. Zudem werden wir die Unterschiede zwischen gängigen Anbietern thematisieren und auf bewährte Praktiken eingehen, um die Sicherheit noch weiter zu erhöhen. Ziel ist es, sowohl Gelegenheitspersonen als auch fachleuten einen umfassenden Überblick zu geben, um informierte Entscheidungen bezüglich ihrer Datensicherheit zu treffen.

Sicherheitsmechanismen von Authenticator-Apps im Vergleich

Authenticator-apps-fuer-unternehmen/” title=”Die besten Mobile-…s für Unternehmen”>apps bieten eine Vielzahl von Sicherheitsmechanismen, die darauf abzielen, Benutzerdaten effektiv zu schützen. Zu den häufigsten Sicherheitsfunktionen gehören:

Im Vergleich zeigen verschiedene Authenticator-Apps unterschiedliche Ansätze zur Gewährleistung der Sicherheit. Eine Übersicht der Hauptmerkmale kann dabei helfen, die für den eigenen Bedarf am besten geeignete App zu wählen:

| App | 2FA Unterstützung | Plattformen | Backup-Chance |

|---|---|---|---|

| Google Authenticator | Ja | Android, iOS | Nein |

| authy | Ja | Android, iOS, Desktop | Ja (Cloud Backup) |

| Microsoft Authenticator | Ja | Android, iOS | Ja |

Benutzerfreundlichkeit und Integration in bestehende Systeme

Die Benutzerfreundlichkeit von Authenticator-Apps spielt eine entscheidende Rolle bei der Akzeptanz und effektivität dieser sicherheitslösungen. Eine intuitive Benutzeroberfläche erleichtert den Nutzern die Einrichtung und regelmäßige Verwendung der Apps.Wesentliche Aspekte sind:

Die Integration in bestehende Systeme stellt eine weitere Herausforderung dar, die jedoch entscheidend für den Erfolg der Authenticator-Apps ist. Eine nahtlose Anbindung an gängige Plattformen und funktionen-und-entwicklungen/” title=”IOS: Eine umfassende Analyse der … und Entwicklungen”>anwendungen ermöglicht es Unternehmen,die Sicherheit zu erhöhen,ohne ihre bestehenden Arbeitsabläufe erheblich ändern zu müssen. Die folgenden Integrationsmöglichkeiten sind besonders wichtig:

Empfehlungen zur Auswahl der geeigneten Authenticator-App für Unternehmen und Privatnutzer

Bei der Auswahl einer Authenticator-App sollten Unternehmen und Privatnutzer wichtige Faktoren berücksichtigen, um ihre Sicherheitsbedürfnisse zu erfüllen. Zunächst ist es ratsam, auf die Benutzerfreundlichkeit der App zu achten. Eine intuitive Benutzeroberfläche erleichtert die Integration in den Arbeitsalltag und die Nutzung durch Teammitglieder. Zusätzlich sollten folgende Aspekte in Betracht gezogen werden:

Ein weiterer wichtiger Punkt ist die Datensicherung der Authenticator-Apps. Unternehmen sollten sicherstellen, dass ihre gewählte Lösung die Möglichkeit zur Wiederherstellung von Zugangsdaten bietet, um den Verlust bei einem Gerätewechsel oder einem technischen converse zu vermeiden. Eine Übersicht möglicher Authenticator-Apps kann in der folgenden Tabelle eingesehen werden:

| App-Name | Plattformen | Besondere Funktionen |

|---|---|---|

| Google Authenticator | Android, iOS | Offline-Nutzung, einfache Integration |

| Authy | Android, iOS, Desktop | Cloud-Backup, Multi-Geräte-Strengthen |

| Microsoft Authenticator | Android, iOS | Integration in Microsoft-Dienste, Passwortverwaltung |

| duo Cell | Android, iOS | Push-Benachrichtigungen, umfassende Geschäftsanalysen |

In Retrospect

Abschließend lässt sich festhalten, dass Authenticator-Apps eine bedeutende Rolle im Bereich der digitalen Sicherheit spielen. Sie bieten eine effektive Methode zur absicherung von On-line-Konten gegen unbefugten Zugriff und tragen so wesentlich zum Schutz persönlicher Daten bei. Die Bedienung dieser Apps ist in der Regel intuitiv und benutzerfreundlich gestaltet, became once es auch weniger technikaffinen Nutzern ermöglicht, ihre Sicherheitsstandards zu erhöhen.

Es ist jedoch wichtig, die richtige App auszuwählen und sich mit den spezifischen Funktionen und Sicherheitsmaßnahmen vertraut zu machen. Die Implementierung von Zwei-Faktor-Authentifizierung, gestützt durch Authenticator-Apps, ist ein entscheidender Schritt, um die eigene digitale Identität zu schützen.

Zusammenfassend empfehlen wir, die Nutzung von Authenticator-Apps aktiv in Erwägung zu ziehen, um den Sicherheitslevel Ihrer On-line-Präsenzen erheblich zu steigern. Bleiben Sie wachsam und schützen Sie Ihre digitalen Sources - die richtige Vorbereitung ist der Schlüssel zu einer sicheren On-line-Erfahrung.

Der Google Play Store bietet Nutzern eine umfangreiche Auswahl an Apps, Spielen und Multimedia-Inhalten. Vorteile…

KI Bots revolutionieren die Interaktion zwischen Mensch und Maschine, indem sie natürliche Sprache erkennen und…

Google AdSense bietet Webseitenbetreibern eine effiziente Möglichkeit, ihre Online-Inhalte zu monetarisieren. Dieser umfassende Leitfaden erläutert…

In dieser umfassenden Analyse von iOS werden die wichtigsten Funktionen und Entwicklungen des Betriebssystems beleuchtet.…

IonCube bietet eine leistungsstarke Lösung zur PHP-Verschlüsselung, die Entwicklern hilft, ihre Anwendungen effektiv zu schützen.…

Backlinks spielen eine entscheidende Rolle für die Suchmaschinenoptimierung (SEO) und das Ranking von Webseiten. Sie…