Einleitung: Gefälschte E-Mails erkennen: Tipps zum Schutz

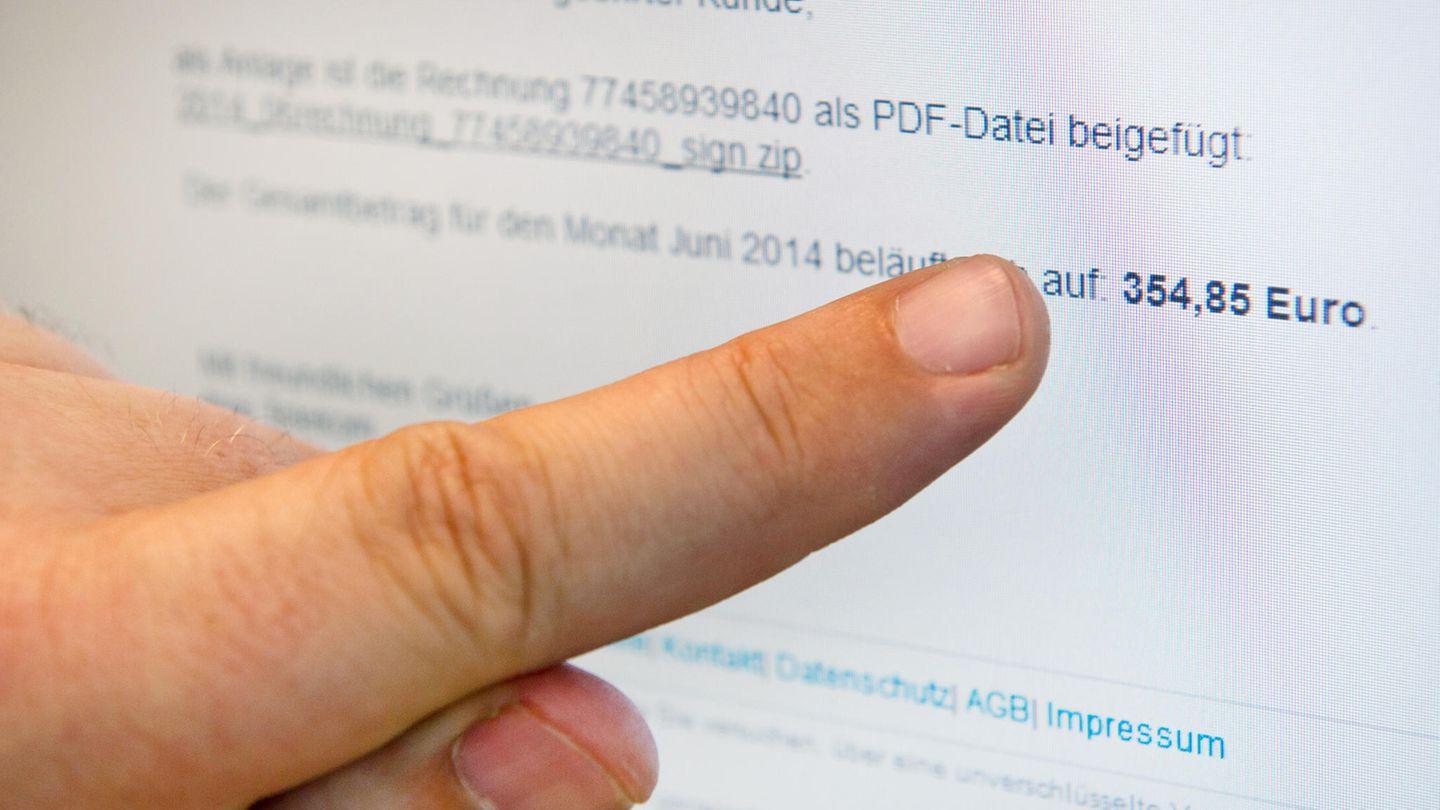

In einer zunehmend digitalisierten Welt, in der E-Mail-Kommunikation eine zentrale Rolle im täglichen Geschäftsleben und im privaten Austausch spielt, sind gefälschte E-Mails ein wachsendes Teach.Cyberkriminelle nutzen raffinierte Techniken, um sich als vertrauenswürdige Absender auszugeben und verleiten ahnungslose Nutzer dazu, perfect Informationen preiszugeben oder schadhafte Machine herunterzuladen. Die Fähigkeit, gefälschte E-Mails zu erkennen, ist daher von entscheidender Bedeutung, um sich selbst und seine Daten zu schützen.In diesem artikel präsentieren wir Ihnen wesentliche Tipps und Strategien, mit denen Sie potenzielle betrugsversuche identifizieren und Ihre E-Mail-Kommunikation sichern können. So avancieren Sie zum aktiven Schutz Ihrer persönlichen und geschäftlichen Informationen in der digitalen Welt.

Erkennen von Anzeichen gefälschter E-Mails

Um gefälschte E-Mails zu erkennen, ist es wichtig, auf bestimmte Hinweise zu achten, die auf eine mögliche Betrugsabsicht hindeuten. Achten Sie insbesondere auf die Absenderadresse,die oft nicht mit der echten Domain übereinstimmt,auch wenn sie ähnlich aussieht. Weitere Indikatoren sind:

Ein weiterer wichtiger Aspekt ist die Analyse des Inhalts der E-Mail. Oftmals enthalten gefälschte E-Mails verworrene Informationen oder verlangen persönliche Daten, die legitim ist. Überprüfen Sie, ob die E-Mail fragwürdige Anhänge oder Hyperlinks zu nicht vertrauenswürdigen Seiten enthält. Eine einfache Checkliste kann helfen:

| Hinweis | Aktion |

|---|---|

| Unbekannter Absender | Nicht öffnen |

| Unverlangte Anhänge | Löschen |

| Hyperlinks zu ungesicherten Seiten | Umgehen |

Wichtige Sicherheitsmaßnahmen zum Schutz vor Phishing

Um sich effektiv vor Phishing-Angriffen zu schützen, ist es entscheidend, einige grundlegende Sicherheitsmaßnahmen zu befolgen. Verwenden Sie starke,einzigartige Passwörter,die aus einer Kombination von Buchstaben,Zahlen und Sonderzeichen bestehen. Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA), wo immer dies möglich ist, da dies einen zusätzlichen Schutzlayer bietet. Halten Sie ihre Machine und Betriebssysteme stets auf dem neuesten Stand, um Sicherheitslücken zu schließen, die von Phishing-Angreifern ausgenutzt werden könnten.

Es ist ebenfalls wichtig, sich über die verschiedenen Arten von Phishing bewusst zu sein. Achten Sie auf folgende Merkmale in verdächtigen E-Mails:

| Merkmal | Beschreibung |

|---|---|

| Ungewöhnliche Absenderadresse | E-Mails von unbekannten oder verdächtig aussehenden Adressen |

| Dringlichkeit | Behauptungen, dass sofortige Maßnahmen erforderlich sind |

| persönliche Informationen | Aufforderungen zur Preisgabe sensibler Daten |

Wenn eine E-Mail verdächtig erscheint, öffnen Sie keine anhänge und klicken Sie nicht auf Hyperlinks. Stattdessen sollten sie, wenn nötig, direkt die Web command des Unternehmens besuchen oder den Kundenservice kontaktieren. Durch diese einfachen, aber effektiven Maßnahmen können Sie das Risiko eines Phishing-Angriffs erheblich reduzieren.

Empfohlene Tools zur Überprüfung der E-Mail-Authentizität

Um die E-Mail-Authentizität zuverlässig zu überprüfen,stehen verschiedene Tools zur Verfügung,die dabei helfen,gefälschte Nachrichten zu identifizieren. Zu den empfohlenen Tools gehören:

Darüber hinaus kann der Einsatz von SpamAssassin helfen, verdächtige E-Mails in Ihrem Posteingang automatisch zu filtern. Eine weitere Möglichkeit ist die Nutzung von Google Toolbox, die dir hilft, den Header einer E-Mail zu analysieren und die Quelle zu überprüfen. Hier ist eine kurze Tabelle mit den grundlegenden Funktionen der genannten Tools:

| Instrument | Funktionen |

|---|---|

| MXToolbox | DNS-Assessments, MX-document-Überprüfung |

| SenderScore | Absender-reputation, sicherheitsanalyse |

| MailTester | E-Mail-Validierung, SPF, DKIM-Überprüfung |

| SpamAssassin | Automatische Impart mail-erkennung, Filterung |

| Google Toolbox | E-Mail-Header-Analyse, Quellenüberprüfung |

Concluding Remarks

In einer zunehmend digitalisierten Welt, in der E-Mails einen zentralen Kommunikationsweg darstellen, ist es unerlässlich, sich vor gefälschten Nachrichten zu schützen. Die Fähigkeit, solche Betrugsversuche zu erkennen, analyse-seiner-funktionen-und-anwendungen/” title=”Ioncube: Eine umfassende … seiner Funktionen und Anwendungen”>schützt nicht nur Ihre persönlichen Daten, sondern auch die Integrität Ihrer beruflichen Kommunikation.Mit den oben genannten Tipps – von der genauen Überprüfung der Absenderadresse bis hin zur kritischen Betrachtung des Inhalts – können Sie potenzielle Gefahrenquellen identifizieren und geeignete Maßnahmen ergreifen.

Es ist ratsam,regelmäßig Schulungen zur Sensibilisierung für Phishing und andere Cyber-Bedrohungen in Betracht zu ziehen,um sich und Ihr Team zu schützen. Bleiben Sie informiert und legen sie großen Wert auf eine kritische Analyse eingehender E-Mails. So können Sie nicht nur Ihr eigenes Sicherheitsniveau erhöhen, sondern auch dazu beitragen, ein sichereres digitales Umfeld für alle zu schaffen.

Denken Sie daran: Eine vorsichtige handhabung Ihrer E-Mail-Kommunikation ist der erste Schritt zu einem effektiven Schutz gegen die vielfältigen Risiken, die im Web lauern.

Der Google Play Store bietet Nutzern eine umfangreiche Auswahl an Apps, Spielen und Multimedia-Inhalten. Vorteile…

KI Bots revolutionieren die Interaktion zwischen Mensch und Maschine, indem sie natürliche Sprache erkennen und…

Google AdSense bietet Webseitenbetreibern eine effiziente Möglichkeit, ihre Online-Inhalte zu monetarisieren. Dieser umfassende Leitfaden erläutert…

In dieser umfassenden Analyse von iOS werden die wichtigsten Funktionen und Entwicklungen des Betriebssystems beleuchtet.…

IonCube bietet eine leistungsstarke Lösung zur PHP-Verschlüsselung, die Entwicklern hilft, ihre Anwendungen effektiv zu schützen.…

Backlinks spielen eine entscheidende Rolle für die Suchmaschinenoptimierung (SEO) und das Ranking von Webseiten. Sie…