Gefälschte E-Mails erkennen: Tipps zum Schutz

Gefälschte E-Mails erkennen: Tipps zum Schutz vor Phishing

In einer zunehmend digitalisierten Welt, in der die E-Mail-Kommunikation eine zentrale Rolle im Geschäftsleben und im privaten Austausch spielt, sind gefälschte E-Mails eine wachsende Bedrohung. Cyberkriminelle nutzen raffinierte Techniken, um sich als vertrauenswürdige Absender auszugeben. Sie verleiten ahnungslose Nutzer dazu, sensible Informationen preiszugeben oder schadhafte Software herunterzuladen. Die Fähigkeit, gefälschte E-Mails zu erkennen, ist daher von entscheidender Bedeutung, um sich selbst und seine Daten zu schützen.

In diesem Artikel präsentieren wir Ihnen wesentliche Tipps und Strategien, mit denen Sie potenzielle Betrugsversuche identifizieren und Ihre E-Mail-Kommunikation sichern können.

Anzeichen gefälschter E-Mails erkennen

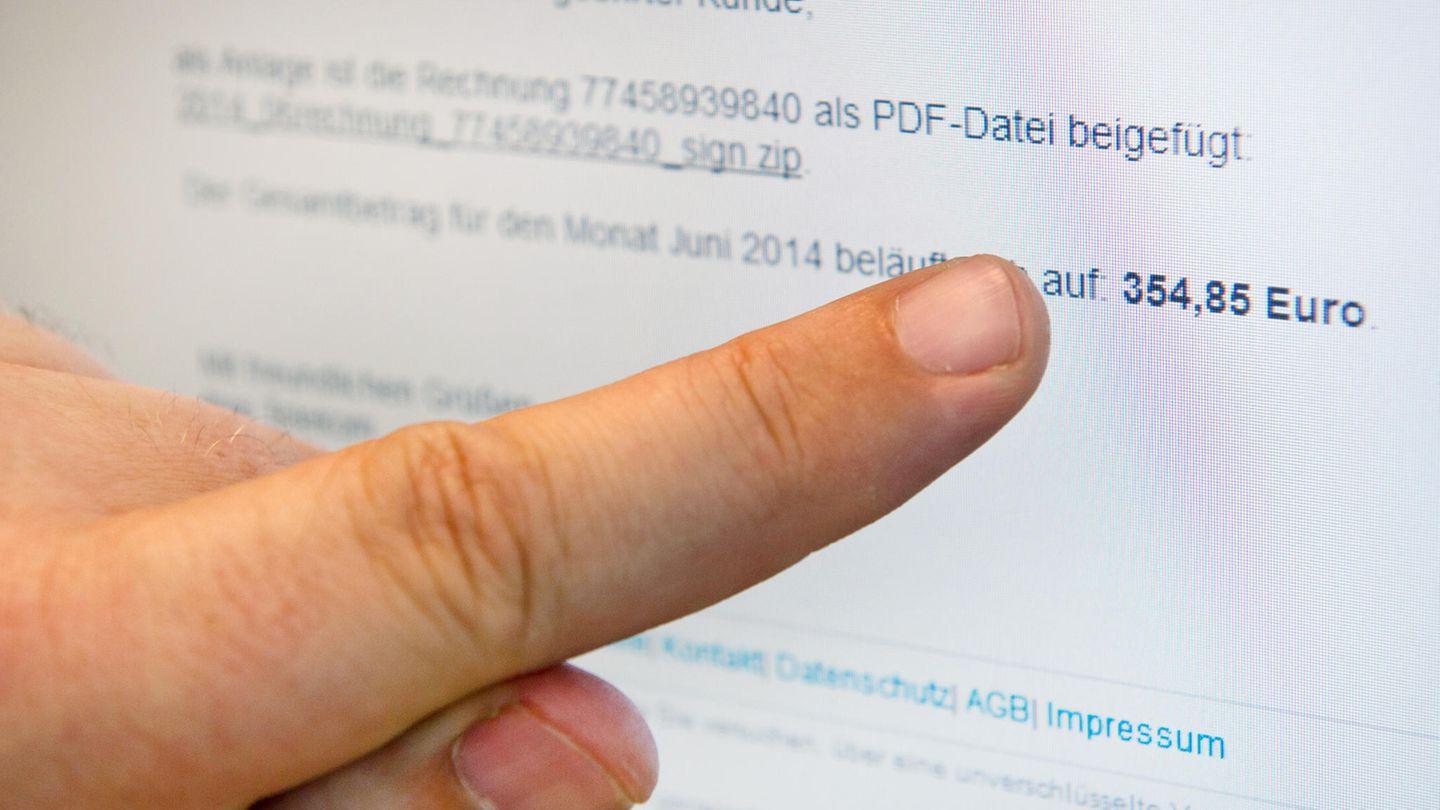

Um Betrugsversuche frühzeitig zu entlarven, sollten Sie auf spezifische Warnsignale achten. Oft stimmt die Absenderadresse nicht exakt mit der echten Domain überein, auch wenn sie auf den ersten Blick täuschend ähnlich aussieht. Weitere wichtige Indikatoren sind:

- Rechtschreibung und Grammatik: Fehlerhafte Formulierungen oder holprige Übersetzungen sind häufig ein Zeichen für Phishing.

- Dringlichkeit: Betrüger erzeugen oft künstlichen Zeitdruck, um Nutzer zu impulsiven Entscheidungen zu drängen.

- Hyperlinks und Anhänge: Seien Sie vorsichtig bei unaufgeforderten Anhängen. Ein schwebender Mauszeiger (Hover) über einem Link zeigt Ihnen die tatsächliche Ziel-URL an.

Checkliste zur schnellen Überprüfung

| Hinweis | Empfohlene Aktion |

|---|---|

| Unbekannter Absender | E-Mail nicht öffnen / Absender prüfen |

| Unverlangte Anhänge | Sofort löschen, keinesfalls öffnen |

| Ungesicherte Hyperlinks | Link nicht anklicken |

Wichtige Sicherheitsmaßnahmen zum Schutz vor Phishing

Um sich effektiv vor Cyberangriffen zu schützen, sollten Sie grundlegende Sicherheitsvorkehrungen treffen:

- Starke Passwörter: Verwenden Sie einzigartige Passwörter mit einer Kombination aus Buchstaben, Zahlen und Sonderzeichen.

- Zwei-Faktor-Authentifizierung (2FA): Aktivieren Sie 2FA, wo immer es möglich ist, um eine zusätzliche Sicherheitsebene zu schaffen.

- Software-Updates: Halten Sie Ihr Betriebssystem und Ihre Antiviren-Software stets auf dem neuesten Stand, um Sicherheitslücken zu schließen.

Bleiben Sie wachsam: Wenn eine E-Mail ungewöhnliche Forderungen stellt oder Sie zur Eingabe von Passwörtern auf einer externen Seite auffordert, handelt es sich höchstwahrscheinlich um einen Betrugsversuch. Vertrauen Sie Ihrem Instinkt und prüfen Sie im Zweifelsfall über einen alternativen Kanal (z. B. Telefon) beim Absender nach.

You must be logged in to post a comment.