Authenticator-Apps: Sicherheit und Nutzung im digitalen Alltag

Einführung: Authenticator-Apps – Sicherheit und Nutzung im digitalen Alltag

In der heutigen digitalen Welt, in der Cyberangriffe und Datenmissbrauch zunehmend zum Alltag gehören, gewinnt die Sicherheit unserer Online-Konten eine herausragende Bedeutung. eine geeignete Maßnahme, um den Schutz persönlicher Informationen zu gewährleisten, sind Authenticator-Apps. Diese Anwendungen bieten eine zusätzliche Ebene der Sicherheit, die über herkömmliche Passwörter hinausgeht, und tragen somit wesentlich dazu bei, vertrauliche Daten vor unbefugtem Zugriff zu schützen. In diesem Artikel werfen wir einen detaillierten Blick auf die Funktionalität von authenticator-Apps, deren Einsatzmöglichkeiten im digitalen Alltag sowie die Vor- und Nachteile, die mit ihrer sicherheit-und-anonymitaet-im-net/” title=”VPNs im Fokus: … und Anonymität im Net”>nutzung verbunden sind.Darüber hinaus zeigen wir auf, wie Nutzer durch den Einsatz solcher Technologien ein höheres maß an Sicherheit erreichen können – und weshalb sie in der heutigen Zeit unverzichtbar geworden sind.

Sicherheitsmechanismen von authenticator-Apps im Überblick

Authenticator-apps beruhen auf verschiedenen Sicherheitsmechanismen,die darauf abzielen,die identität der Benutzer zu schützen und unbefugten Zugriff zu verhindern. Eine der Haupttechnologien ist die Nutzung von zeitbasierten Einmalpasscodes (TOTP). Diese codes werden in regelmäßigen Abständen neu generiert und basieren auf einer Kombination aus einem geheimen Schlüssel und der aktuellen Zeit.Neben TOTP setzen viele Apps auch auf HMAC (Hash-essentially based mostly Message Authentication Code), um die Integrität der Codes zu gewährleisten. Dadurch wird sichergestellt, dass nur berechtigte Benutzer Zugriff auf den generierten Code haben.

Zusätzlich bieten Authenticator-Apps Funktionen wie Multi-Faktor-authentifizierung (MFA), um die Sicherheit weiter zu erhöhen.Diese Methode kombiniert etwas,das der benutzer weiß (z. B. Passwort) mit etwas, das er hat (z. B. einen Code von der App). Es gibt auch Möglichkeiten zur Sicherung und Wiederherstellung des Kontos, oft durch die Erstellung von QR-Codes oder Backup-Codes, die bei Verlust des Geräts eingesetzt werden können. Damit wird die Benutzerfreundlichkeit erhöht, ohne die Sicherheit zu gefährden.

Effektive Nutzung von Authenticator-Apps zur Verbesserung der Kontosicherheit

Die Nutzung von Authenticator-Apps stellt einen entscheidenden Schritt zur Verbesserung der Kontosicherheit dar. Diese Anwendungen, die als zusätzliche Sicherheitsschicht auf mobilen Geräten fungieren, generieren zeitlich variable Einmalcodes, die für den Zugriff auf Online-Konten erforderlich sind. Durch die Implementierung von Zwei-Faktor-Authentifizierung (2FA) können Nutzer eine effektive Barriere gegen unbefugte Zugriffe schaffen. Wenn ein Angreifer beispielsweise das Passwort erlangt, benötigt er dennoch den Code, der nur über die Authenticator-App auf dem vertrauenswürdigen Gerät generiert wird.

Um die Vorteile von Authenticator-Apps optimal zu nutzen, sollten Nutzer folgende Handiest practices in Betracht ziehen:

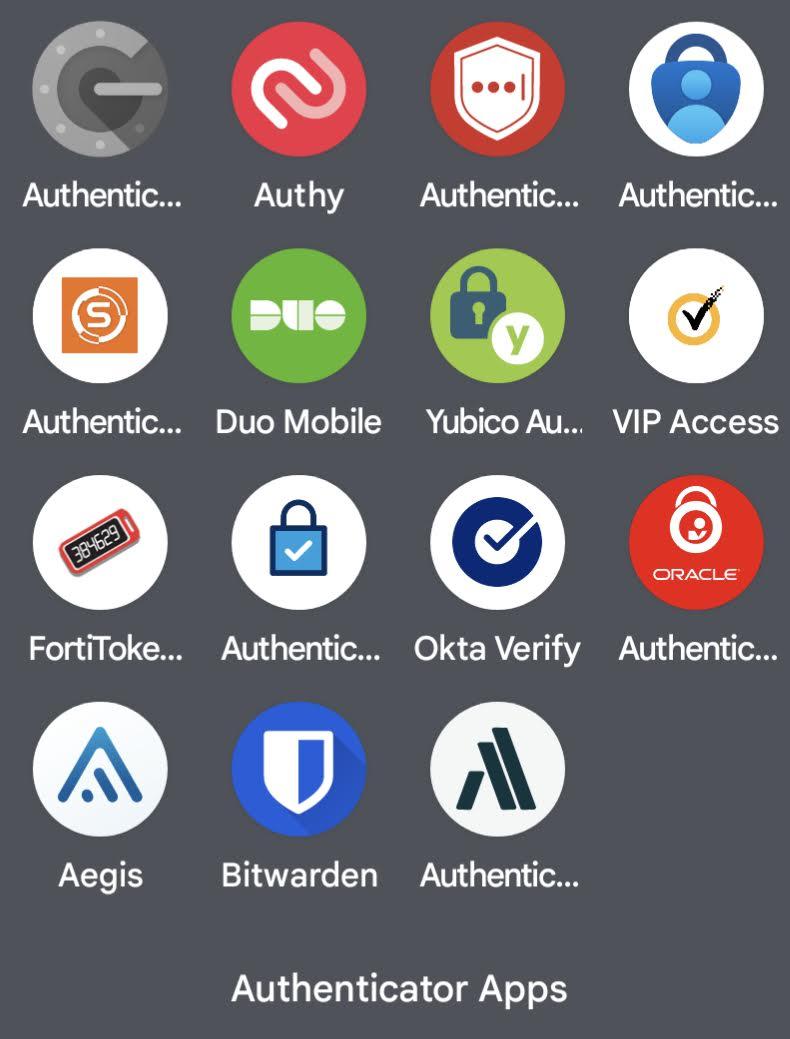

- Wählen Sie vertrauenswürdige Apps: Bevorzugen Sie bewährte Authenticator-Apps wie Google Authenticator oder Authy.

- Regelmäßige Sicherung: Notieren Sie sich die Wiederherstellungscodes an einem sicheren Ort, um den Zugriff bei Verlust des Geräts zu gewährleisten.

- Aktualisieren Sie Ihre Device: Halten Sie die App und Ihr Betriebssystem stets auf dem neuesten stand, um Sicherheitslücken zu schließen.

Empfehlungen zur Auswahl und Implementierung von Authenticator-Apps im digitalen Alltag

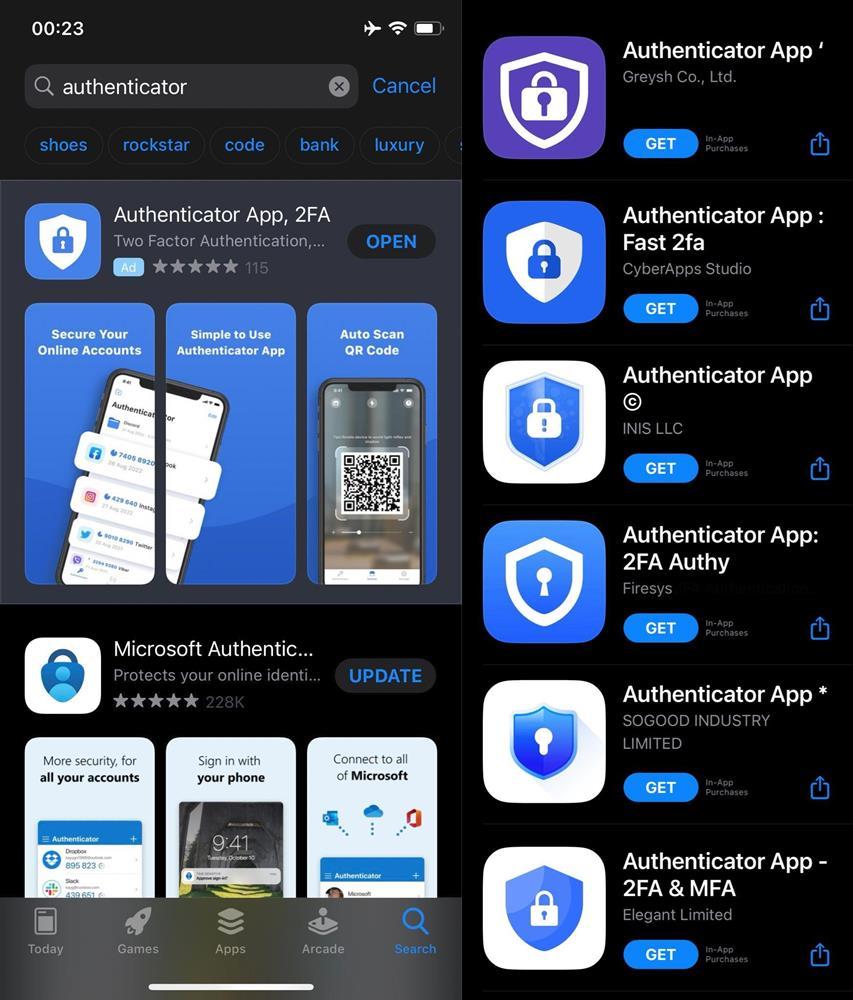

Bei der Auswahl und implementierung von Authenticator-Apps im digitalen Alltag sind verschiedene Faktoren zu berücksichtigen, um die Sicherheit zu maximieren.Wählen Sie eine vertrauenswürdige App: Achten Sie darauf, dass die Anwendung von einem renommierten Anbieter stammt und sure Bewertungen aufweist. Überprüfen Sie die Funktionen: Schlüsselfunktionen wie die Unterstützung mehrerer Konten, Backup-Optionen und benutzerfreundliche Schnittstellen sind entscheidend.Darüber hinaus ist es empfehlenswert,authenticator-Apps zu bevorzugen,die komplett offline funktionieren,um ihre Sicherheit zu erhöhen und das Risiko von Datenlecks zu minimieren.

Ein weiterer wichtiger Aspekt ist die benutzerfreundliche Einrichtung. Stellen sie sicher, dass die App eine einfache einrichtungsanleitung bietet, die für alle technischen Kenntnisse geeignet ist. In der Regel umfasst die Implementierung folgende Schritte: Installation der App, Einrichtung durch Scannen eines QR-codes und die Verknüpfung mit bestehenden Konten. Um den Überblick über die verschiedenen Authenticator-Apps zu erleichtern, kann die folgende Tabelle helfen:

| App | Plattformen | Offline-Funktion | backup-Choice |

|---|---|---|---|

| Google Authenticator | iOS, Android | Ja | Keine |

| Authy | iOS, Android, Desktop | ja | Cloud-Backup |

| Microsoft Authenticator | iOS, android | Ja | Cloud-Backup |

Wrapping up

Zusammenfassend lässt sich sagen, dass Authenticator-Apps eine entscheidende Rolle in der Sicherstellung der digitalen Sicherheit spielen. Sie bieten eine zusätzliche schutzebene, die über traditionelle Passwortsysteme hinausgeht und helfen, unbefugten Zugriff auf persönliche und geschäftliche Informationen zu verhindern. Die Verwendung solcher Apps ist nicht nur eine präventive Maßnahme, sondern auch eine notwendige Antwort auf die ständig wachsenden Bedrohungen im Cyberraum.

In der heutigen digitalen Welt, in der Datenlecks und identitätsdiebstähle an der Tagesordnung sind, ist die Implementierung von Authenticator-Apps in unseren alltäglichen Online-Aktivitäten unerlässlich. Sie sind benutzerfreundlich, kostengünstig und bieten einen erheblichen Sicherheitsvorteil.Die Investition in eine Authenticator-App und das regelmäßige Überprüfen und Aktualisieren unserer Sicherheitspraktiken sind Schritte, die jeder von u.s.a.unternehmen sollte. Nur so können wir den Herausforderungen der digitalen Sicherheit angemessen begegnen und unsere sensiblen Informationen wirksam schützen. Bleiben Sie sicher und denken Sie daran: sicherheit ist kein zustand, sondern ein fortwährender Prozess.

You must be logged in to post a comment.